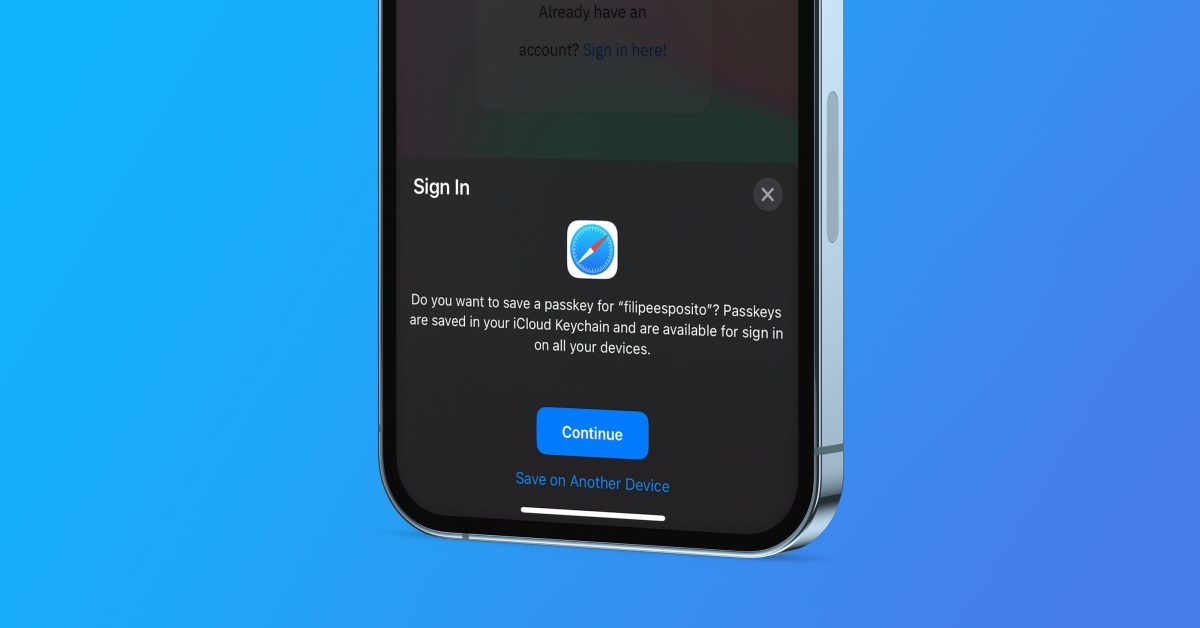

FIDO Alliance, eine Vereinigung, die an ungewöhnlichen Authentifizierungstipps zum Austauschen verwendeter Passwörter gearbeitet hat, bot letzten Monat Apple, Google und Microsoft gewidmet um die Verstärkung für FIDO Usual auf ihren Plattformen zu erweitern. Auf der WWDC 2022 gab Apple bekannt, dass iOS 16 und macOS 13 endlich passwortlose Signaleingänge mit „Passkeys“ zulassen Üblich. Alternativ erfordert die frühere Implementierung, dass sich der Benutzer früher bei jeder App oder Webseite auf jedem Computer anmeldet, als eine passwortlose Signal-In-Reichweite zu aktivieren. Mit Apples originellstem Gerät ist jetzt ein echter passwortloser Signaleingang Realität geworden.

Wie von Apple in einer

WWDC 2022-Sitzung ausführlich beschrieben, jedes iOS 16 und macOS 13 verfügt jetzt über charakteristische „Passkeys“, wie diese Authentifizierungsreichweite genannt wird. Mit Passkeys ertragen Kunden es nicht, einen Benutzernamen und ein Passwort einzugeben, um sich bei Apps und Websites anzumelden, was die Wahrscheinlichkeit verringert, von Phishing-Angriffen ausgetrickst zu werden. Wie Passkeys funktionieren in iOS

Für Kunden funktioniert die Anmeldung mit einem Passkey einigermaßen bemerkenswert, genauso wie eine Anmeldung mit iCloud-Schlüsselbund und Gesichts-ID oder Kontakt-ID. Sie schnappen sich am Mutigsten einen Berechtigungsnachweis, authentifizieren sich mit Biometrie, und das war’s. Alternativ, während der iCloud-Schlüsselbund Ihren Benutzernamen und Ihr Passwort in den meisten Fällen automatisch in gestaltete Textfelder für Flüstermaterial einträgt, geht ein Hauptschlüssel weit darüber hinaus.

Die Maschine generiert einen unregelmäßigen Schlüssel, der