Der Betreiber im Support des EvilProxy-Tools sagt, dass es sich in einer Arena befindet, um die Authentifizierungstoken zu erfassen, die die Multi-Zutaten a umgehen sollen Authentifizierungssysteme (MFA) von Apple, Google, Facebook, Microsoft und Twitter sind anfällig.

Der Carrier ist besonders tragfähig, weil er garantiert, solche Angriffe an alle Hacker zu hängen, auch an diejenigen, die möglicherweise auch nicht mehr über die genauen Fähigkeiten oder Aufzeichnungen verfügen, mit denen solche prominenten Ziele angegriffen werden sollen.

Phishing-Risiko

Das Tool wurde von der Sicherheitsbehörde Resecurity gestolpert

Phishing-Risiko

Das Tool wurde von der Sicherheitsbehörde Resecurity gestolpert

(öffnet in neuem Tab)

, die darauf hinweist, dass EvilProxy (normalerweise Moloch genannt) eine Reverse-Proxy-Phishing-as-a-Carrier (PaaS)-Plattform ist, die im dunklen Web beworben wird.

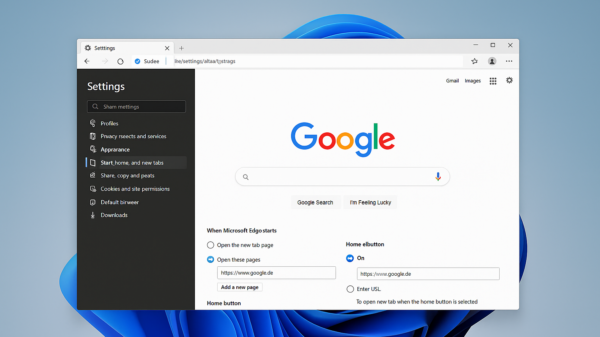

Reverse Proxys nehmen normalerweise einen Platz zwischen einer Websituation und einem hängenden Online-Authentifizierungsendpunkt ein entspricht einer Login-Web-Nachzählung. EvilProxy empfiehlt seinen Opfern, Phishing-Köder zu melden, und führt sie zu einer genauen Web-Nachzählung, wo sie aufgefordert werden, Anmeldeinformationen und MFA-Datensätze einzugeben. Diese Aufzeichnungsdaten werden dann an die vermeintlich legitime Web-Situation gesendet, die sich anmeldet und zusätzlich ein Sitzungscookie mit einem Authentifizierungstoken erzeugt, das an den Betroffenen gesendet wird.

Auf der anderen Seite dieses Cookie und Das Authentifizierungstoken kann dann vom Reverse-Proxy gestohlen werden, was

Dieses,brutale